相关试题

单选题 关键信息基础设施的建设和其配套的安全技术措施应该()

单选题 《网络安全法》共计(),(),主要内容包括:网络空间主权原则、网络运行女全制度()、网络信息保护制度()、等级保护制度()等。()

单选题 当使用移动设备时,应特别注慈确保()不外泄。移动设备方针应考虑与非保护环境移动设备同时工作时的风险。当在公共场所、会议室和其他不受保护的区域使用移动计算设施时,要加以小心。应采取保护措施以避免通过这些设备存储和处理的信息未授权的访问或泄露,如使用()、强制使用密钥身份验证信息。要对移动计算设施进行物理保护,以防被偷窃,例如,特别是遗留在汽车和其他形式的交通T具上、旅馆房间、会议中心和会议室。要为移动计算设施的被窃或丢失等情况建立一个符合法律,保险和组织的其他吱全要求的(),携带重要、敏感和/或关键业务信息的设备不宜无人值守,若有可能要以物理的力式锁起来,或使用()来仅护设备。对千使用移动计算设施的人员要安排培训,以提高他们对这种工作方式导致的附加风险的慈识,并且要实舱控制措施()。

单选题 安全评估技术采用()这一工具,它是一种能够自动检测远程或本地主机和网络安全性弱点的程序。( )

单选题 在GSM系统中手机与基站通信时,基站可以对手机的身份进行认证,而手机却不能对基站的身份进行认证,因此“伪基站”系统可以发送与正规基站相同的广播控制信号,攻击者从中可以监听通话、获取语音内容与用户识别码等关键信息。GSM所采用的鉴别类型属于()

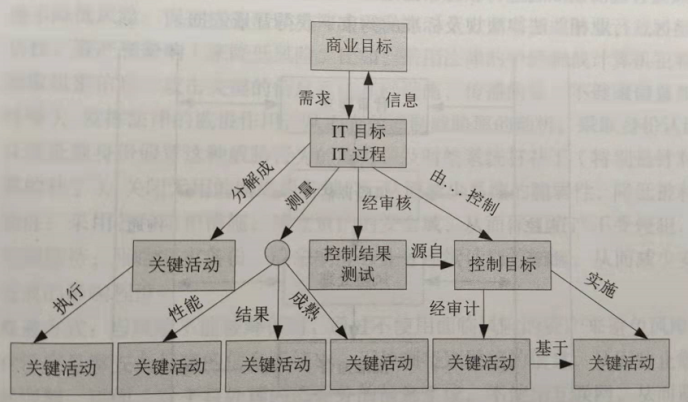

单选题 COBIT(信息与相关技术的控制目标)是国际专业协会ISACA为信息技术(IT)管理和IT治理创建的良好实践框架。COBIT提供了一套可实施的“信息技术控制”,并围绕IT相关流程和推动因素的逻磷框架进行组织。COBIT模至如图所示。按照流程,诸问COBIT组件包括( )、( )、( )、()、()等部分。()

单选题 网络服务包括()、私有网络服务、增值网络和受控的网络女全解决方案,例如防火墙和入侵检测系统。这些服务既包括简单的未受控的带宽也包拒漠杂的()。组织宜识别特殊服务的女全女排,例如()、服务级别和苦理要求。网络服务提供商以安全方式苦理商定服务的能力宜予以确定并(),还道商定()。组织宜确保网络服务提供商实施了这些措施。()

单选题 组织应依照已确定的访问控制策略限制对信息和()功能的访问。对访问的限制要基千各个业务应用要求。访问控制策略还要与组织的访问策略一致。应建立女全豆录规程控制实现对系统和应用的访问。宜选择合适的身份验证技术以验证用户身份。在需要强认证和()时,宜使用如加密、智能卡、令牌或生物手段等着代密码的身份验证方法。应建立交互式的口令苦理系统并确仅使用优质的口令。对千可能覆盖系统和应用的控制措施的实用工具和程序的使用,应加以限制并()。对程序源代码和相关事项(例如设计、说明书、验证计划和确认计划)的访问宜严格控制,以防引入非授权功能、避免无慈识的变更和维持有价值的知识产权的()。对千程序源代码的保存,可以通过这种代码的中央存储控制来实现更好的是放在()中。()

2022-10-10

2022-10-10

共146道

共146道